Flash Actu

Flash Actu

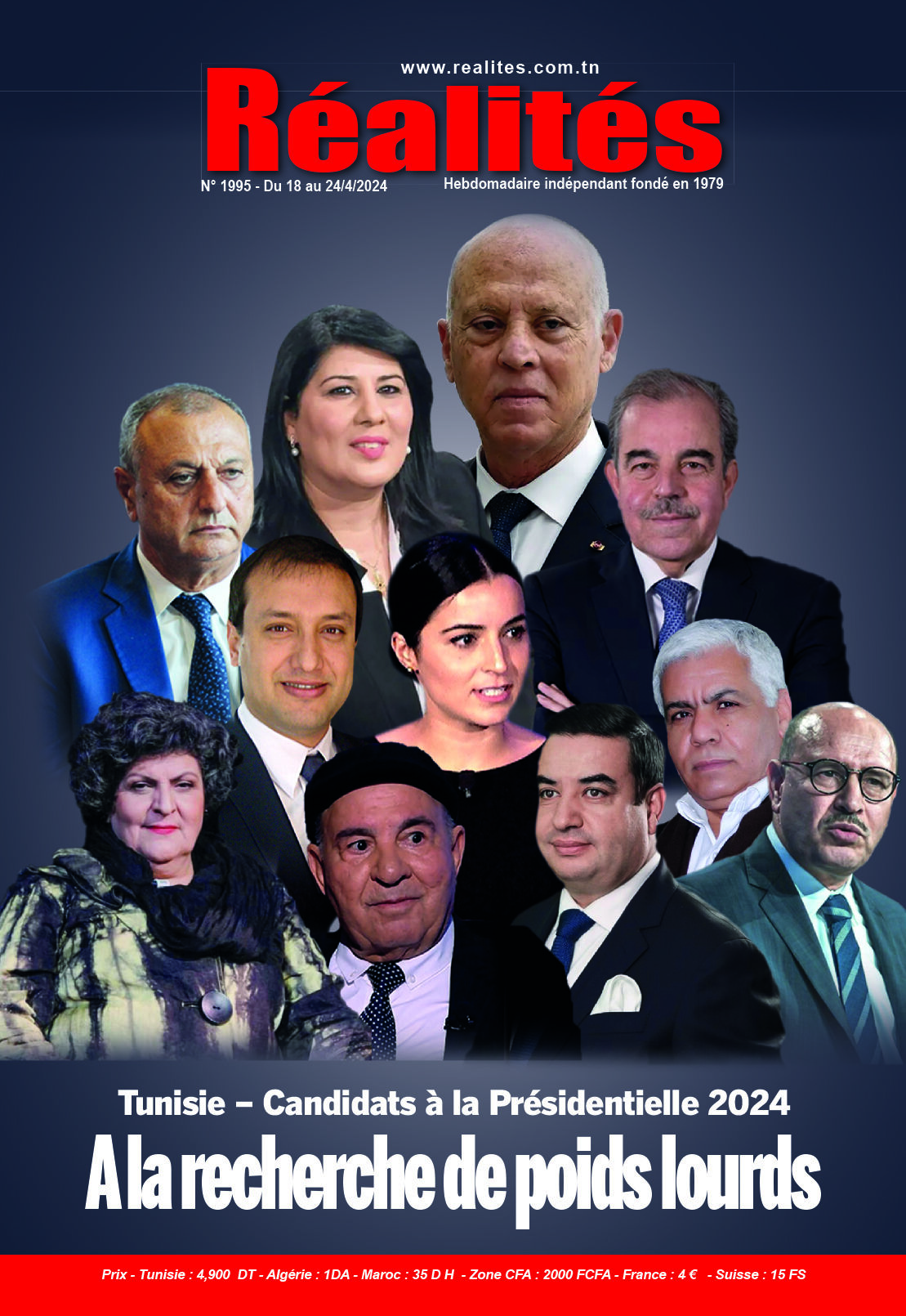

Dans les kiosques

VIDEOS

A PROPOS

L’hebdomadaire «Réalités”, fleuron du groupe Maghreb Media, a été fondé en janvier 1979. Très vite il s’affirma comme un journal engagé en faveur des libertés. L’indépendance qui caractérise sa ligne éditoriale lui a valu un lourd tribut : 4 suspensions de 6 mois chacune, saisies fréquentes dans les kiosques pendant les années 1982-1987 et multiples procès politiques, sans compter les pressions financières de toutes sortes. De 1987 à 2010, “Réalités” a dû subir toutes les pressions politiques et financières possibles pour l’amener à changer sa ligne éditoriale et s’aligner, comme la quasi majorité des médias, à la politique officielle… Lire plus

Adresse et contact

28 Rue 8600 Immeuble El Kronfel -1er étage – ZI Charguia 1 (à côté de l’agence BT et du showroom de Citroën)

Tél:

(+216) 71 805 082